Полигон для кибератак

Эксперты прогнозируют рост киберкриминала в 2016 году – как в отношении юридических лиц, так и против рядовых граждан. Целевые атаки, зловреды, трояны, программы-вымогатели – арсенал преступников увеличивается с каждым днем. Специалисты по информационной безопасности готовят контрмеры.

Cенсацией июня в киберпреступном мире стали выставленные на продажу хакерами миллионы логинов и паролей пользователей социальных сетей «ВКонтакте», Twitter, LinkedIn и Tumblr. При этом количество виртуальных взломов и грабежей растет, констатируют эксперты, и методы их совершенствуются. Российское законодательство в последние годы регулярно пополняется различными нормами о защите данных. Вот и теперь Минэкономразвития предлагает приравнять к персональным любые личные данные. Как это будет сформулировано, пока непонятно. Однако, по сути, ни одна из принятых мер не смогла сколько-нибудь существенно сказаться на сокращении количества атак, отмечают опрошенные «Профилем» эксперты. Правда, неожиданно позитивно на снижение общих сумм грабежей повлиял экономический кризис – хакеры ищут наживы в твердой валюте, рубль их стал интересовать меньше. Зато Россия остается для них площадкой экспериментов – именно в нашей стране преступники тестируют новейшие способы киберграбежей, чтобы потом поживиться миллионами богатых западных компаний. «Профиль» разбирался, как развивается современный российский рынок информационной безопасности и чем больше всего интересуются кибермошенники.

Целевая тенденция

Количество кибератак в России «растет на сотни процентов». Такой вывод сделали в своем отчете эксперты компании Group-IB, специализирующейся на предотвращении и расследовании киберпреступлений.

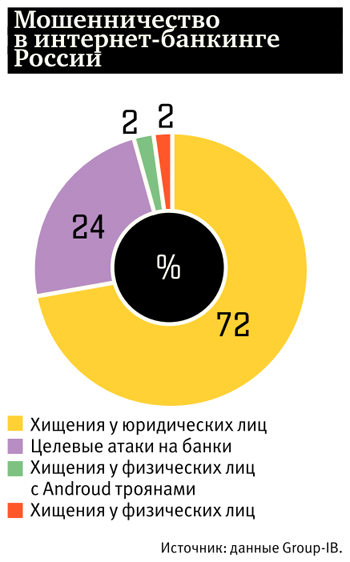

«Рост количества инцидентов хищения денежных средств связан в числе прочего со снижением порога входа в преступный бизнес – базовый инструментарий для организации атаки можно приобрести на хакерских форумах всего за несколько тысяч долларов», – говорится в отчете. По данным Group-IB, количество ежедневных хищений у физлиц за прошлый год выросло в три раза, на 60% выросло количество групп, которые крадут деньги у юрлиц, и на 60% – количество группировок, специализирующихся на атаках с помощью Android-троянов. Последнее связывают с ростом числа пользователей мобильного банкинга, и в результате трояны для телефонов и планшетов вытеснили трояны для стационарных компьютеров. Ущерб физическим лицам от таких действий только за период со II квартала 2014 года по I квартал 2015‑го составил 61 млн руб.

Текущий год обещает рост криминала. «По некоторым видам преступлений мы действительно наблюдаем серьезный рост, – сказал «Профилю» глава департамента киберразведки Group-IB Дмитрий Волков. – Уже сейчас можно сказать, что ущерб от целенаправленных атак на банки сильно вырос. Более подробное описание и тенденций, и цифр мы представим на нашей ежегодной конференции в октябре».

Главной тенденций в мире киберкриминала остается растущее число целевых атак, считает директор центра компетенций по информационной безопасности компании «Техносервис» Дмитрий Огородников. «В начале 2014 года произошел очень важный инцидент для рынка информационной безопасности, – рассказал он «Профилю», – стало известно о краже порядка $1 млрд из более 100 банков в нескольких странах мира. Этот инцидент, на мой взгляд, для нашего рынка информационной безопасности (ИБ) является отправной точкой в проблематике целенаправленных атак и борьбы с ними. Более того, в какой-то момент почти все атаки стали считаться целенаправленными, а все средства защиты стали бороться именно с ними – без перегибов на нашем рынке никак». С этим соглашается руководитель отдела консалтинга центра информационной безопасности компании «Инфосистемы Джет» Андрей Янкин. «Крупнейшие инциденты в последнее время связаны в большей степени с так называемыми направленными атаками (Advanced Persistent Threat, APT), – говорит он. – Это многоступенчатая продолжительная во времени атака, направленная на захват контроля над ИТ-инфраструктурой компании». Особенно страдает от таких атак финансовый сектор, подчеркивает Янкин: «Результатом может быть хищение денежных средств (как, например, в нашумевшем случае с выводом 800 млн руб. с корсчета в Металлинвестбанке). Но зачастую злоумышленники предпочитают не выдавать себя и, оставаясь долгое время незамеченными, продают свежие корпоративные секреты». «Начиная с середины 2015 года по настоящее время в России зафиксировано 18 целевых атак на автоматизированные рабочие места клиентов банков. При этом ущерб от воздействия превысил 3 млрд рублей», – подытожил гендиректор компании «Код безопасности» Андрей Голов.

Смещение фокуса

В кризис кривая преступлений всегда идет вверх, и киберпространство не исключение, рассуждает управляющий директор «Лаборатории Касперского» в России, странах Закавказья и Средней Азии Сергей Земков. «Безусловно, растет количество утечек критичной информации – намеренных, с использованием внутренних инсайдеров, – говорит он, – растет количество кибер-атак (как на бизнес, так и на частных пользователей) и, как следствие, растет ущерб от этих инцидентов»

Все верно, за исключением ущерба – эти суммы именно в кризис существенно снизились, возражают в Group-IB. Так, объем хищений денежных средств в российском сегменте интернет-банкинга за приведенный в отчете период 2014–2015 годов сократился в 3,7 раза и составил 2,6 млрд руб. «Из-за девальвации рубля хакерам из стран СНГ стало в два раза выгоднее атаковать клиентов иностранных банков, – говорится в отчете компании. – Группы, которые ранее действовали в России, сместили фокус на Запад». Основной драйвер такой переориентации, говорит Волков, возможность получения большей прибыли при меньших или таких же затратах. «При этом они обеспечивают себе валютный доход, что важно, поскольку их расходы тоже в валюте. Все взаиморасчеты между русскоговорящими хакерами в основном осуществляются в долларах», – поясняет эксперт.

Специалисты сходятся во мнении, что кризис увеличил ряды киберпреступников из числа бывших сотрудников компаний. «Во время кризисов возрастают риски увольнения, ужесточается конкуренция и растет количество недовольных сотрудников, что, в свою очередь, увеличивает мотивацию внутренних злоумышленников «выставить» информацию на продажу», – говорит замдиректора департамента информационной безопасности АМТ-ГРУП Илья Кондратьев. А гендиректор «СерчИнформ» Сергей Ожегов добавляет: «Людей сокращают и увольняют, потому прихватить с собой «что-то полезное», к примеру, коммерческую информацию, сотрудникам кажется чем-то естественным. Нередко подобные инциденты происходят на фоне мести и желания отплатить работодателю «той же монетой».

Экономический кризис сопровождается усилением госполитики в области защиты персональных данных, безопасности в виртуальном пространстве. В частности, был принят закон, предписывающий хранить персональные данные граждан России только на территории РФ, закон о «праве на забвение». Однако эти меры, как показывает практика, лишь усложнили жизнь законопослушным компаниям, преступникам они не помеха. «Принятые меры не повлияли на эффективность хакеров. Для них не важно, в какой стране находится сервер с данными. Важно, какие меры предпринимает компания по их защите», – объясняет Волков. С этим соглашается Огородников из «Техносервиса», который называет несанкционированный доступ к данным и утечку конфиденциальной информации в числе главных угроз. «В последние годы произошли громкие события, вызванные успешными атаками, – утечка баз данных государственных ведомств, взлом персональных аккаунтов чиновников, взлом сайтов ведомств и другое, – поясняет он. – Все это указывает на необходимость более внимательного обеспечения информационной безопасности».

На безопасности не экономят

Как показывает экспертная аналитика, рынок информационной безопасности в стране продолжает стабильно расти. Этот рынок, говорит Земков из «Лаборатории Касперского», традиционно переживает колебания экономики спокойнее. «Защита данных и в тяжелые времена остается той областью, на которую деньги стараются выделять, потому что инциденты, вызванные вынужденной экономией, могут привести к еще более затратным последствиям, затронув основную деятельность компании», – объясняет он. С усилением и усложнением ландшафта угроз трендом последних лет стало то, что компании стали гораздо серьезнее относиться к информационной безопасности. «Организации все чаще выбирают комплексные и специализированные решения, – говорит Земков. – Они постепенно осознают, что традиционного антивируса уже недостаточно, и одним из ключевых приоритетов для них становится защита от целевых атак: в 2015 году ее использовали уже 40% организаций». Эти данные эксперт взял из исследования «Информационная безопасность бизнеса», проведенного «Лабораторией Касперского» и B2B International в 2015 году. В исследовании приняли участие более 5500 ИT‑специалистов из 26 стран мира, включая Россию. Согласно этому исследованию, каждая четвертая компания в России (23%) признала себя жертвой целевых атак хакеров.

По оценке Огородникова, если в 2014 году рост рынка ИБ составлял 11%, то в 2015 году в долларовом эквиваленте эта динамика, скорее всего, будет отрицательной. Но в рублевом останется положительной, на уровне 5%, считает эксперт. «Сокращение динамики рынка обусловлено не только финансовыми трудностями – рынок информационной безопасности развивается более 15 лет, и, на мой взгляд, он подошел к некоторому насыщению, – говорит Огородников. – Контракты на построение комплексных ИБ-систем становятся редкостью. Гораздо чаще мы сталкиваемся с продлением технической поддержки и запросом на сервисные услуги, которые предполагают решение задач заказчика без крупных инвестиций в инфраструктуру ИБ».

Киберпреступность и кибербезопасность: тренды

О будущем киберпреступности если и спорят, то только в контексте разно-образия сфер, куда она проникнет в самом скором времени. «В ближайшем будущем самые сложные на сегодняшний день целевые кибератаки перестанут существовать в том виде, в котором они известны сегодня, – говорит Земков, ссылаясь на прогнозы «Лаборатории Касперского». – Группировки, стоящие за подобными атаками, изменят тактику и откажутся от продолжительности и сложности кампаний ради их скрытности. Отдавая предпочтение зловредам, не оставляющим следов в зараженной системе, организаторы целевых атак смогут дольше избегать обнаружения, а использование уже готового вредоносного ПО и вполне легальных программ для удаленного администрирования позволит им быстро возобновлять атаку даже в случае блокировки какого-либо инструмента из их арсенала».

Что касается инструментария киберпреступников, то в обозримом будущем особым успехом у них будут пользоваться программы-вымогатели, которые потеснят даже банковские трояны. Причин тому две: прямая монетизация за счет выкупа и относительно низкие стартовые затраты. Эксперты «Лаборатории Касперского» полагают, что уже сейчас эти зловреды активно осваивают новые платформы, в частности OS X. Более того, есть вероятность, что вымогатели будут не только заражать Mac-компьютеры, но и требовать выкупы «по ценам Mac». В более долгосрочной перспективе эти программы вполне могут научиться атаковать любую подключенную к интернету технику: телевизор, холодильник, автомобиль и т. д. Так называемый «интернет вещей» уже перестал быть идеей фантастов и все активнее проникает в повседневную жизнь, в том числе и в бизнес, напоминает Земков. «Корпоративные сети уже сегодня включают в себя сетевые принтеры и телевизоры Smart TV. Кроме того, многие технологические системы в современных офисных зданиях также подключены к глобальной Сети, – говорит он. – Эти обстоятельства могут привести к тому, что киберпреступники будут использовать новые «точки входа» для проникновения в корпоративные ИT‑инфраструктуры, например, сетевые принтеры. Не исключены также атаки с целью киберсаботажа и выведения из строя офисных систем жизнеобеспечения. Таким образом, компаниям придется решать вопросы по расширению периметра системы информационной безопасности и включению в него ряда новых устройств и сервисов».

И хотя хакеры теперь наживаются в основном за границей, Россию своим вниманием не обделяют, отмечает Волков. «Россия является очень важным источником угроз в киберпространстве. Многие хакеры испытывают новые способы проведения атак в России, а уже потом эти инструменты и тактики выходят на международный рынок, – поясняет он. – Хорошим примером тут опять служат целенаправленные атаки на банки и похищение денег с их счетов. В России это было новым типом проблем уже три года назад, а за рубежом началось только в этом году. Поэтому так много шума вокруг атак на банки Бангладеш, Эквадора, Вьетнама и Филиппин, когда схожим способом были похищены деньги через системы SWIFT».

Соответственно, и методы борьбы с целенаправленными атаками – один из главных трендов для сферы ИБ. «Эта проблема определила появление и развитие принципиально новых средств защиты, в основе которых лежат методы построения «нормальной» модели поведения трафика, процессов или пользователей, – объясняет Огородников. – При регистрации отклонения от данной модели в процессах ИТ-систем эти средства регистрируют инцидент и проводят дополнительный анализ происходящего». Среди новых технологий он также назвал «песочницы» – «средства, которые могут определить зловредное ПО по характеру его поведения в эталонных предустановленных виртуальных машинах, средства глубокого анализа трафика и сетевого взаимодействия». Еще один тренд – оказание высокоинтеллектуальных услуг в узких ИT‑областях.

«Это, например, построение системы информационной безопасности в формате стороннего Security Operation Center (SOC), который осуществляет мониторинг событий ИБ, строит и анализирует корреляции событий, определяет методы и процедуры реагирования и предоставляет всю необходимую информацию службе ИБ заказчика», – рассказывает Огородников. По мнению Ожегова из «Серч-Информ», общий тренд вендоров – в переходе на комплексные решения. «Разумеется, это удобно для конечного пользователя, не нужно искать решения у разных производителей и потом «собирать» их в единую систему», – говорит он. Эта комплексность решений подразумевает и постепенное стирание граней между информационной, экономической и физической безопасностью, борьбой с внешним и внутренним мошенничеством, подчеркивает Янкин из компании «Инфосистемы Джет». «Этим подразделениям нужно действовать заодно, чтобы противостоять в том числе и утечкам конфиденциальной информации», – заключил эксперт.

Подписывайтесь на PROFILE.RU в Яндекс.Новости или в Яндекс.Дзен. Все важные новости — в telegram-канале «Профиль».