Тот факт, что среди новостных заголовков пока подобные сенсации не звучат, скорее лишь подчеркивает идеальный характер подобного преступления. Уязвимости в подобных устройствах специалисты по кибербезопасности находят постоянно.

И то, что об эксплуатации этих уязвимостей злоумышленниками пока ничего неизвестно, не означает, что этого не происходит, подчеркивают эксперты. А данные электронных медкарт тоннами продаются на черном рынке DarkNet. И стоят они там дороже данных кредитных карт, что тоже говорит в пользу нового криминального тренда.

Армии тупых, но назойливых роботов уже сейчас ежедневно обзванивают людей с различными предложениями, подписывают нас на всевозможные сервисы без нашего ведома. И это сигнализирует о том, что киберугрозы, ранее распространявшиеся только на персональные компьютеры и мобильные гаджеты, переходят в офлайн, из виртуального мира – в реальный. Здравоохранение – одна из таких областей, и это действительно страшно.

Головная боль умной медицины

Длинные очереди в регистратуре в поликлинике, регулярно теряющиеся медицинские карты, охота за талончиками к специалисту – все эти проблемы решили технологии. Удаленно запишут к врачу, выдадут электронный рецепт, карту заведут электронную. На эту карту будут передаваться и данные диагностического оборудования, ведь и оно уже неотъемлемо связано с информационной системой медучреждений. Научные изыскания на стыке медицины и технологии рисуют прекрасную картину будущего, где все мы станем умнее, выносливее, сильнее, будем жить долго и счастливо.

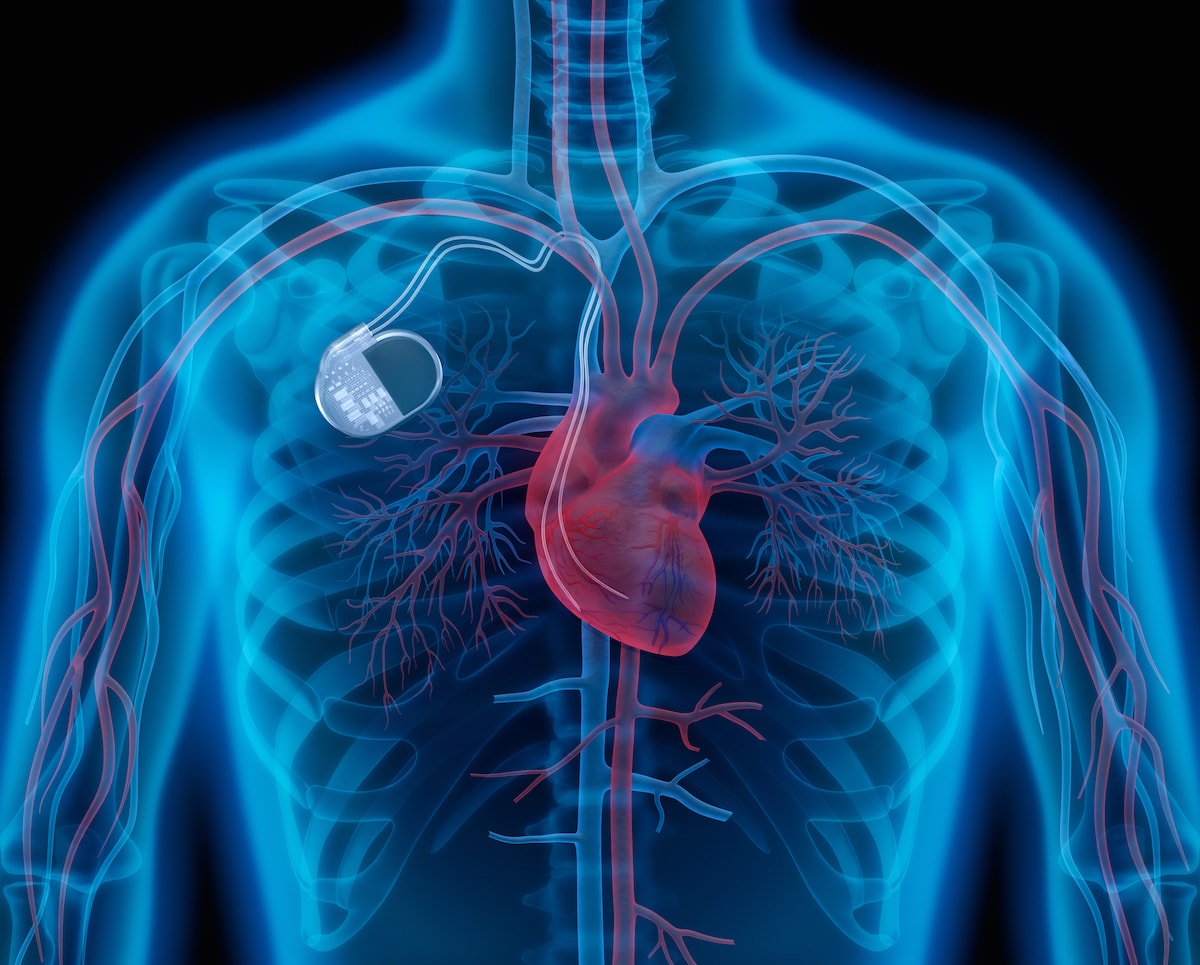

Современная больница превращается в настоящее производство, где все связано, все синхронизировано, где действуют современные протоколы передачи данных, настоящий промышленный интернет вещей. Туда же попали и импланты. И если раньше для замены батареек или перенастройки устройства требовалось хирургическое вмешательство, то теперь это не нужно. Подобные манипуляции можно делать с помощью беспроводных устройств. Кроме того, интернет позволяет врачам и пациентам постоянно мониторить данные устройств. А современные кардиостимуляторы могут даже вызвать их обладателям «скорую», если будут зафиксированы аномалии, сигнализирующие о сердечном приступе.

Так здравоохранение попало в Сеть, но у умной медицины своя головная боль – кибербезопасность. И тут будущее видится уже далеко не таким радужным. «Мы видели сотни примеров того, как разные современные медучреждения оказывались уязвимыми, – говорит антивирусный эксперт «Лаборатории Касперского» Дмитрий Галов. – По большей части это случалось из-за того, что люди, которые этим занимались, либо не знали, что делать, либо не умели что-то сделать». В частности, нередко ИБ-специалисты сталкиваются с тем, что файловые сервисы медучреждений недостаточно защищены или вообще не имеют паролей. А это означает, что персональные данные пациентов могут быть похищены в любой момент. То же самое касается систем удаленного доступа – часто они абсолютно открытые.

Врачам и медперсоналу, привыкшим делать свое дело – заботиться о жизни и здоровье людей, невдомек, что к их обязанностям прибавилась новая – соблюдать правила кибербезопасности. Об этом свидетельствуют и данные опроса, который «Лаборатория Касперского» провела среди медработников США и Канады. Треть респондентов (32%) признались, что ни разу в жизни не проходили тренингов по основам кибербезопасности и кибергигиене. «Это пугает, потому что именно эти люди так или иначе работают с персональными данными, которые вы доверяете своей больнице», – говорит Дмитрий Галов.

Очереди в поликлиниках забылись, как страшный сон. Теперь это современные, технологичные учреждения. Но оказалось, что врачи и медперсонал почти ничего не знают об основах кибербезопасности

Станислав Красильников / ТАССКроме того, каждый десятый из опрошенных менеджеров медучреждений не знал о необходимости проведения подобных тренингов. Поскольку на государственном уровне эта сфера никак не регламентируется, такие обязанности руководителям клиник просто не вменяются. И зачем тогда этим заниматься? Ведь это время и деньги, которые с пользой можно потратить на лечение больных. «Поэтому мы до сих пор сталкиваемся с тем, что с помощью фишинговых писем рассылают зловредные ссылки, – продолжает эксперт. – А люди внутри медорганизаций даже не знают, что такое вообще бывает и что за этим может последовать».

Эпидемия атак

С серьезными последствиями халатного отношения к кибербезопасности медучреждения во всем мире впервые столкнулись в 2017 году. Тогда вредоносный «червь-вымогатель» WannaCry атаковал сотни тысяч компьютеров в 200 странах мира (Россия, Индия и Украина пострадали больше всего). Жертвами атак стали государственные и коммерческие организации, в том числе и медицинские. Работа многих больниц была попросту заблокирована. В Великобритании врачам некоторых клиник пришлось отложить процедуры, обследования, операции.

Только после этого медицинская индустрия озаботилась обеспечением безопасности своих учреждений и пользователей. И результат налицо: за два года число атак на медучреждения во всем мире снизилось с 30% до 19%. Победа? Да, но, как говорится, только в одном сражении, не в войне. Бангладеш, Парагвай, Танзания, Ливан, Аргентина, Ливия, Филиппины, Венесуэла – в медучреждениях этих стран, по данным «Лаборатории Касперского», в прошлом году были атакованы от 58% до 77% устройств. Плохо выглядит статистика у Португалии, Франции и Хорватии – там под атаку попали от 45% до 49% устройств медорганизаций.

Да и в России, что называется, случай был. Прошлой весной и в начале лета на юге страны ряд медучреждений атаковала шпионская программа CloudMid. Ее целью стали финансовые документы организаций (счета-фактуры, контракты, направления на дорогостоящее лечение). Вирус делал вид, что он VPN-приложение российской компании «Информзащита», хотя сама организация тут ни при чем, установили аналитики специализирующейся на предотвращении кибератак Group-IB. Программа CloudMid оказалась довольно примитивной – незаметно для пользователя «пылесосила» с его компьютера все документы с расширениями .doc, .pdf, .xlsx. «Эти данные впоследствии были использованы в корыстных целях злоумышленников», – констатировал Дмитрий Галов.

Если общее число атак на медучреждения снизилось, то в фармацевтике статистика показывает обратное. С 2017 года процент атакованных устройств в фармацевтических компаниях вырос с 44% до 49%. Это следствие коммерческих войн, где главное оружие – промышленный шпионаж. Осуществляют его теперь в основном крупные хакерские группировки, часто аффилированные с правительствами разных стран. Технологии воруют и продают конкурентам.

Анализы данных

Если вам позвонят с предложением пройти бесплатное обследование в медицинском центре, вы, и без того замученные рекламным спамом, скорее всего, бросите трубку и занесете номер в черный список. Наверняка он уже внушительного размера. Но если вам позвонят, обратятся по имени-отчеству, напомнят о последних предписаниях, данных вашим врачом именно по вашему случаю, вы, возможно, прислушаетесь к предложению. А уж ваши бабушки с дедушками преисполнятся доверием к такой информации почти наверняка.

Почему искусственный интеллект не гарантирует спасения от всех болезней

Беда в том, что ни у кого из нас нет гарантии, что наши медицинские персональные данные уже не утекли на сторону. Системы, которые позволяют унифицировать всю информацию о пациенте – диагнозы, анализы, рентгеновские снимки, предписания врачей, – очень удобны. Где бы вы ни находились, вы всегда сможете предоставить врачу всю необходимую информацию о себе. Но именно это новшество в странах Запада уже привело к тому, что на черном рынке DarkNet вовсю идет торговля этими данными. «Прямо сейчас ваши медицинские данные потенциально могут быть проданы, – пугает действительностью Дмитрий Галов. – При этом средняя цена этих данных выше средней цены ваших кредитных данных».

В России эта проблема стоит не так остро, но все же есть. В частности, становится понятно, почему мошенники так хорошо осведомлены о нашем здоровье. Но это не единственная причина, по которой эти данные ценятся столь высоко. Попутно злоумышленники могут получить и данные медицинских страховок, получить по ним дорогостоящее лечение или медикаменты.

Хакерская атака на клинику может быть совершена и для того, чтобы нанести вред конкретному человеку. «Это может быть атака, схожая с атакой на какого-нибудь политика или другого важного человека», – рассуждает эксперт «Лаборатории Касперского». Как это может произойти? Например, вот так. Одна из главных причин летального исхода – неправильная диагностика. Если злоумышленник получит доступ к медицинским данным своей жертвы, то сможет внедрить туда любые данные: изменить диагноз, предписания, медикаменты. «Из-за этого лечащий врач может принять неправильное решение, – описывает сценарий преступления эксперт. – А это, в свою очередь, может привести к весьма плачевным последствиям».

Целевые атаки-2019

Цели:

– Медицинские университеты

– Исследователи

– Клиники

Шпионские кибергруппировки, «зловреды» (APT), атаковавшие медучреждения и фармкомпании*:

– _CloudMid (происхождение: предположительно страны Азии)

– _CloudAtlas (страна происхождения Россия)

– _APT10 (MenuPass, страна происхождения Китай)

*Страновое происхождение группировки, по открытым данным различных ресурсов информационной безопасности.

Источник: «Лаборатория Касперского», 2019.

Отследить, как подобная атака была произведена, тяжело. Клиника, скорее всего, будет скрывать факт нападения, ведь в случае огласки пострадает ее репутация. И даже если внутреннее расследование проведут, мы об этом вряд ли узнаем. Но и сам человек, на которого совершили покушение, если останется жив, вряд ли заподозрит, что случившееся – результат чьего-то злого умысла. «Например, человеку стало плохо из-за аллергии на препарат или продукт, – говорит Дмитрий Галов. – Никто и не подумает, что его специально пытались отравить. А злоумышленник ведь мог узнать об этом из украденных и слитых на черный рынок персональных данных».

Имплантируемое убийство

Еще более зловещей выглядит проблема с имплантами, подключенными к интернету. Умные кардиостимуляторы и инсулиновые помпы применяют уже давно, а теперь в интернете вещей поселились и нейроимпланты. Болезнь Паркинсона, анорексия, депрессия – с этими доселе неизлечимыми недугами помогают бороться данные умные устройства. Но при этом у этих технологий очень серьезные проблемы с безопасностью. Обнаруженные уязвимости позволяют злоумышленникам удаленно получить контроль над этими устройствами, вывести их из строя, дестабилизировать работу.

О случаях убийства с помощью кардиостимуляторов неизвестно. Но это не значит, что такие преступления не совершают: существующие уязвимости в умных устройствах позволяют злоумышленникам повлиять на их работу, не оставив ни следов, ни подозрений

Shutterstock / Fotodom

Пока решить эти проблемы попросту невозможно. Скажем, в некоторых умных устройствах нельзя реализовать определенный уровень шифрования данных из-за их габаритов или из-за мощности батарейки. «То есть нельзя слишком большую батарейку вместе с имплантом зашить в человека», – поясняет эксперт. И нельзя, подключив к нейроимпланту телефон, защитить его даже паролем. Если этот пароль будут знать только пациент и его лечащий врач, то другой врач, случись что, доступ к устройству не получит. А если сообщить пароль всем врачам, то паролем он быть перестанет. «Даже если вы храните какие-то уникальные пароли в базе данных, то и это нельзя считать безопасным способом хранения информации», – добавляет антивирусный специалист.

Правда, производители умных устройств для медицины поиском безопасных решений озабочены. Одно из них выглядит весьма оригинальным: на импланте устанавливают режим контактного соединения с внешним устройством таким образом, что соединение происходит только в случае, если к импланту поднести крупный магнит. «То есть если злоумышленник захочет подключиться к импланту, ему придется подойти к носителю устройства со здоровым магнитом, – объясняет собеседник. – Вряд ли ему удастся остаться при этом незамеченным».

В мире интернета вещей поборники кибербезопасности пока справляются с существующими проблемами в основном только за счет превентивного обнаружения уязвимостей и их устранения. Как видно, с умными медицинскими устройствами дело обстоит не так просто. Спасает то, что не каждая уязвимость обязательно приводит к эпидемии и не каждая настолько проста, чтобы злоумышленник мог ею воспользоваться и начать убивать людей кардиостимуляторами, помпами, нейроимплантами. «Но то, что мы пока не можем привести таких примеров, означает, что либо мы их не видим, либо мы живем в настолько хорошем мире, где подобный способ убийства невозможен», – не без сарказма замечает Дмитрий Галов.

Пользу умных устройств в медицине трудно недооценить. Убьют ли они кого-то, неизвестно, а вот жизнь спасут многим. И пока самым эффективным средством борьбы с потенциальными киберугрозами, как ни банально это прозвучит, остается лишь одно средство – знание основ безопасности и постоянное совершенствование в оном.